前回、VPC領域を作成してクラウド上に仮想のネットワーク環境を構築する手順をご紹介しました。

前回の記事『VPC領域を作成してクラウド上にネットワーク環境を構築する』

今回は、その作成したVPCを「サブネットに分割する」手順をご紹介します。

目次

サブネットとは??

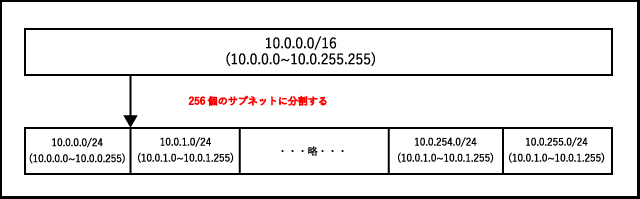

前回、「10.0.0.0/16」のCIDRブロックを用意しました。

一般的に、割り当てられたCIDRブロックを、さらに小さなCIDRブロックに分けることができます。「10.0.0.0/16」をさらに細かく「/24」の大きさに分けて256分割してみます。

なぜサブネットを分けるのか??

サブネットに分割すると、サブネット単位でネットワークを分割することができます。そもそもなぜ、ネットワークを分割するのでしょうか。

物理的に隔離する

サブネットに分割することで、ネットワークを物理的に隔離することができます。例えば、事務所の1階と2階を別のサブネットで物理的に分けたいといった場合に有効です。

一方のサブネットに障害が発生しても、もう片方はその影響を受けにくくなるため、障害に強いネットワーク環境を構築できます。

セキュリティ対策

もう一つは、セキュリティの理由が考えられます。

例えば、経理グループとそれ以外のグループのネットワークを分けることで自由にアクセス出来ないようにすることが、オーソドックスなセキュリティ対策です。

社内にサーバがあるような場合は、「サーバ群だけを別のサブネットにしてデータの接続を制限する」ことをしたり、「インターネットに接続するサーバだけを別のサブネットにしてLANから隔離する」といった構成もよくあります。

VPC領域をサブネットに分割する

前回作成したVPC領域に対して、パブリックサブネットを用意します。

パブリックサブネットは、インターネットからアクセスできるサブネットです。一方でプライベートサブネットは、インターネットから隔離したサブネットとなり、この領域には一般的にDBサーバなどが配置されます。

パブリックサブネットの作成

それでは作成していきましょう。

VPCのダッシュボードを開き、サブネットをクリックします。

サブネットの作成をクリックします。

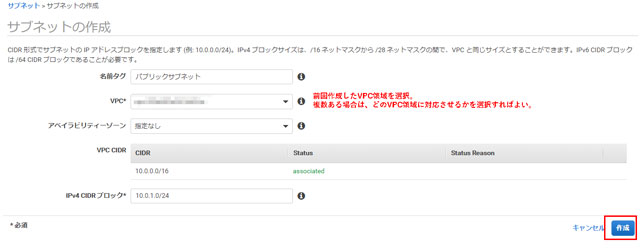

サブネットの作成画面が表示されます。

[名前タグ]には、「パブリックサブネット」と入力しておきましょう。

[VPC]には前回作成したVPC領域を選択します。※複数のVPC領域を作成している場合は、どのVPCに対応させるかを考慮したうえで選択して下さい。

[アベイラビリティーゾーン]については、「指定なし」で構いません。サブネットを初めて作成する場合は、どのアベイラビリティーソーンに設置しても関係ありません。

IPv4 CIDRブロックは、パブリックサブネットに使用する、「10.0.1.0/24」を入力します。

入力が完了したら、「作成」をクリックします。

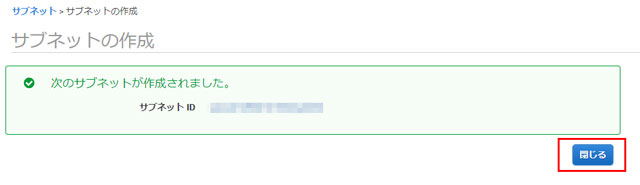

サブネットが作成されました。サブネットIDについては、メモを取るなどして残しておきましょう。

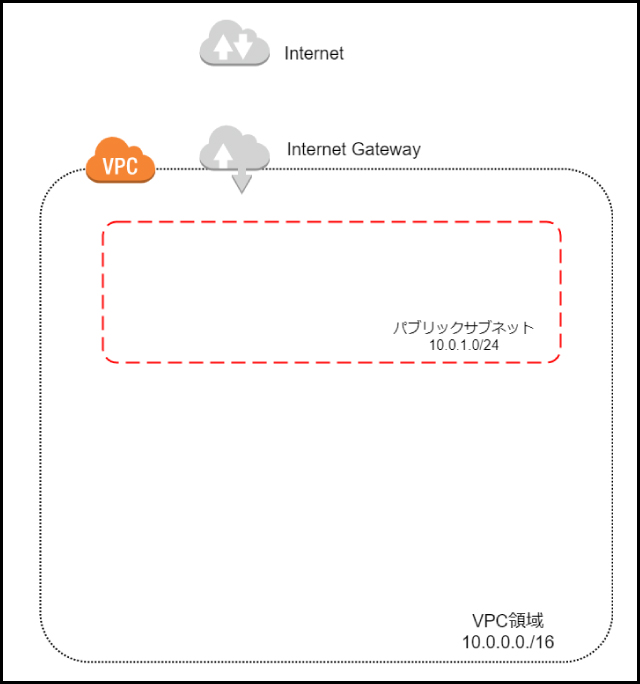

ダッシュボードに戻ると、VPC領域内に「10.0.1.0/24」のパブリックサブネットが作成されているのが確認できます。

ネットワーク構成イメージ

ここまでのネットワーク構成イメージを図にしておきます。

リアルなネットワーク環境では、目に見えやすいためネットワーク構成のイメージが湧きやすいですが、仮想ネットワークになると急に難しく感じてしまうものです。

初期の段階から、構築したものをネットワーク構成図に書き出しながら”今、どの作業を行っているのか”を把握できるようにしておきましょう。

なお、作図ツールは、「draw.io aws作図ツール」が便利で使いやすいです。もしよければ使ってみて下さい。

まだ、VPC領域にパブリックサブネットを追加した状態ですが、次回以降、インターネットとの接続、プライベートサブネットの構築と進んでいきます。

それでは今回はこのへんで。