YAMAHAルータを導入しているのであれば、社外やポケットWi-Fiなどからもリモートアクセスできるようにしたいですね。

最近では、テレワークの重要性が注目されています。

具体的な事例では、特定のシステムに接続する際に、セキュリティ上の問題で社内のIPアドレスからでないと接続できないようにしていたり、クラウドへの接続に固定IPが必要だったり、社内のサーバにアクセスしたい場合などに必要になります。

今回は、YAMAHAルータを活用したリモートアクセス設定手順について解説していきたいと思います。

目次

設定手順

コマンドの実行設定は、YAMAHAルータの管理画面から実施する方法と、Tera Termなどから実行する方法の2パターンあります。

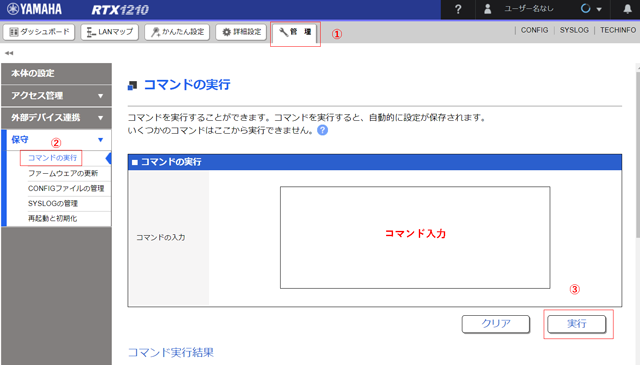

YAMAHAルータの管理画面から設定する場合

YAMAHAルータの管理画面に管理者アカウントでログインし、管理タブ>保守>コマンドの実行で、コマンドを入力して実行をクリックします。

TeraTermから実行する場合

コンソールケーブル接続からのTeraTermでログイン認証を済ませて、コマンドを実効する方法でも構いません。

接続先のIPアドレス(ルータのIPアドレス)を指定し、ユーザ名/PWでログインしていきましょう。

ログインしたら、コマンドを実行していくだけです。

リモートアクセス設定のためのコマンド

コマンドは以下の通りになります。

変数(IPアドレスや認証キーなど)置かれている環境によって異なりますので、事前にメモとして準備しておくようにしましょう。

#

# L2TP/IPsecを使用したリモートアクセス : ルーター コマンド設定

#

#

# ルーター 特定のL2TPクライアント(アドレス固定)の接続を受け付ける場合

#

#

# ゲートウェイの設定

#

ip route default gateway pp 1

#

# LANインターフェースの設定(***任意)

#

ip lan1 address 192.168.***.1/24

ip lan1 proxyarp on

#

# WANインターフェースの設定

#

pp select 1

pp always-on on

pppoe use lan2

pp auth accept pap chap

pp auth myname (ISPに接続するID) (ISPに接続するパスワード)

ppp lcp mru on 1454

ppp ipcp ipaddress on

ppp ipcp msext on

ppp ccp type none

ip pp mtu 1454

ip pp nat descriptor 1

pp enable 1

#

# L2TP接続を受け入れるための設定

#

pp select 2

pp bind tunnel1

pp auth request chap-pap

pp auth username (PPPユーザー名1) (PPPパスワード1)

ppp ipcp ipaddress on

ppp ipcp msext on

ip pp remote address 192.168.***.10

ip pp mtu 1258

pp enable 2

#

# L2TP接続で使用するトンネルの設定

#

tunnel select 1

tunnel encapsulation l2tp

tunnel endpoint address (L2TPクライアントのIPアドレス)

ipsec tunnel 101

ipsec sa policy 101 1 esp aes-cbc sha-hmac

ipsec ike keepalive use 1 off

ipsec ike local address 1 192.168.***.1

ipsec ike nat-traversal 1 on

ipsec ike pre-shared-key 1 text (事前共有鍵)

ipsec ike remote address 1 (L2TPクライアントのIPアドレス)

l2tp tunnel disconnect time off

l2tp keepalive use on 10 3

l2tp keepalive log on

l2tp syslog on

ip tunnel tcp mss limit auto

tunnel enable 1

#

# NATの設定

#

nat descriptor type 1 masquerade

nat descriptor address outer 1 ipcp

nat descriptor address inner 1 auto

nat descriptor masquerade static 1 1 192.168.×××.1 esp

nat descriptor masquerade static 1 2 192.168.×××.1 udp 500

nat descriptor masquerade static 1 3 192.168.×××.1 udp 4500

#

# IPsecのトランスポートモード設定

#

ipsec transport 1 101 udp 1701

ipsec auto refresh on

#

# DNSの設定

#

dns server (ISPから指定されたDNSサーバーのIPアドレス)

dns private address spoof on

#

# L2TPの設定

#

l2tp service on以上になります。